KVM Over IP руководство к действию

Введение

Традиционные переключатели KVM (клавиатура, монитор, мышка) делают возможным подключение KVM консоли к целой группе компьютеров, избегая таким образом необходимости присоединения клавиатуры, монитора и мышки к каждому отдельно взятому компьютеру, что ведет к экономии места, стоимости и энергии. KVM переключатели не требуют загрузки никакого программного обеспечения на компьютер и, следовательно, предлагают простое и разумное управление им, которое продолжает работать даже при его выходе из строя. Одним из наиболее серьезных недостатков технологии такого типа является то, что KVM консоль должна иметь прямое кабельное присоединение к КВМ переключателю, что ограничивает площадь применения несколькими сотнями метров. Программное обеспечение удаленного доступа позволяет контролировать компьютеры в любой точке мира удаленным или сетевым способом, через IP-соединение. Существует много программ подобного типа, но все они основываются на одних и тех же принципах действия.

Программное обеспечение загружается на головной компьютер, который перехватывает сигналы видео, клавиатуры и мышки. Это программное обеспечение передает эти сигналы другой программе, установленной на удаленном терминале, который позволяет видеть и управлять головным компьютером. Подобное программное обеспечение систем удаленного управления не может справиться с проблемами, возникающими при загрузке компьютера, и не работает, если головной компьютер выходит из строя.

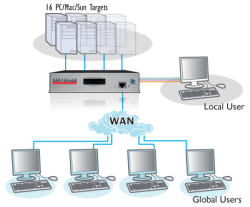

Продукты IP KVM являются результатом объединения преимуществ программ удаленного доступа с достоинствами КВМ-технологии. Как и KVM переключатели, продукты KVM-over-IP не требуют загрузки никакого дополнительного программного обеспечения на головной компьютер, а вместо этого напрямую связывают с клавиатурой, монитором и мышкой коннекторы головного компьютера или КВМ-переключателя. Схематика приспособления КVM-over-IP оцифровывает входящий видео-сигнал и преобразует его в цифровую информацию, которая передается программе просмотра на удаленном компьютера по локальной сети, через VPN или общедоступный Интернет.

KVM устройства ADDERLink – это инновационный KVM-over-IP продукт, разработанный в ответ на потребности предприятий. Остается высокой потребность в обеспечении безопасности , приведенное далее техническое описание объясняет архитектуру обеспечения безопасности продукта.KVM устройства серии ADDERLink IP можно разделить на 2 категории:

1) KVM Over IP удлинители:

- ALIP (KVM удлинитель по протоколу IP, удлиняющий интерфейсы VGA, USB1.1, PS/2, RS232 и стерео аудио, использует 1 витую пару для передачи)

- ALIP-GOLD (KVM удлинитель по протоколу IP, удлиняющий интерфейсы DVI-I, USB1.1, PS/2, RS232 и стерео аудио, использует 1 витую пару для передачи)

- IPEPS (KVM IP удлинитель по IP, передающий интерфейсы VGA, PS/2, USB. Шифрование 512-2048 bits (High Security), поддержка разрешения до 1900x1200@60Hz, Virtual Media, Java)

- IPEPS-DA (KVM IP удлинитель по IP, передающий интерфейсы VGA, PS/2, USB с локальной консолью. Шифрование 512-2048 bits (High Security), поддержка разрешения до 1900x1200@60Hz, Virtual Media, Java)

- ALD-IPEPS (KVM IP удлинитель по IP, передающий интерфейсы DVI, PS/2, USB с локальной консолью. Шифрование 512-2048 bits (High Security), поддержка разрешения до 1900x1200@60Hz, Virtual Media, Java)

2) KVM Over IP переключатели

- AVX1008IP (8 портовый KVM переключатель по CAT5, 1 локальный и 1 удаленный пользователь по IP, c возможностью крепления в серверную стойку)

- AVX1016IP (16 портовый KVM переключатель по CAT5, 1 локальный и 1 удаленный по IP, c возможностью крепления в серверную стойку)

- AVX4016IP (16 портовый KVM переключатель по CAT5, 1 локальный, 2 удаленных пользователя по CAT5 и 1 пользователя по IP, c возможностью крепления в серверную стойку)

- AVX4024IP (24 портовый KVM переключатель по CAT5, 1 локальный, 2 удаленных пользователя по CAT5 и 1 пользователя по IP, c возможностью крепления в серверную стойку)

- AVX5016IP (16 портовый KVM переключатель по CAT5 с возможностью управления по IP 4 независымым пользователям)

Описание продукта.

Система KVM OVER IP ADDERLink – это обособленный узел, который легко конфигурируется для локальных, внутренних или удаленных IP соединений с хостом назначения или КВМ-переключателем. Используя локальное соединение через ADDERLink IP, пользователи могут иметь как локальный доступ через КВМ-консоль, так и удаленный IP доступ к их серверам. Эта смесь из локального и удаленного доступа крайне привлекательна для системных администраторов, так как позволяет им иметь прямой доступ к компьютерам в серверном помещении, а также обеспечивает доступ из офиса или другого удаленного месторасположения. Способность к одновременной поддержке IP и телефонных соединений через модем предоставляет системным администраторам удобство передачи данных через сеть и безопасность надежного дополнительного канала в случае, если Интернет связь прерывается.

IP KVM обеспечивает инструментами расширенный VNC-сервер, встроенный в аппаратные средства компьютера. VNC – это стандарт де-факто, принятый во всем мире для межплатформного программного обеспечения удаленного контроля и представляет из себя естественный выбор для KVM- over- IP продуктов. В настоящее время VNC установлен и используется миллионами пользователей в домашних условиях, правительственных учреждениях, школах, университетских городках и в самых крупных компаниях. Расширенный VNC-клиент является составной частью продукта, и может также быть установлен либо запускаться с действующего VNC-сайта [1]. Вдобавок, Java-клиент может работать через соединение с веб-браузером, избегая таким образом необходимости устанавливать программный продукт на удаленный терминал

Потребность в безопасности.

Традиционные KVM переключатели по своей природе имеют высокую степень защищенности, так как им требуется физический доступ к оборудованию. Это может быть проверено общепринятым способом с помощью системы замков и ключей. Для пользователей, уже имеющих физический доступ, для обеспечения следующего уровня контроля безопасного доступа к отдельным пользователям и группам пользователей достаточно простой системы паролей, полностью локальной для КВМ – переключателя.

Контроль доступа является весьма сложным и вызывающим беспокойство вопросом, когда речь идет о продуктах, соединенных с сетью любой конфигурации – от LAN, WAN до VPN – и, что очень важно - с Интернетом. В случае, когда для удаленного доступа применяется KVM- over- IP для удаленного доступа к привилегированной консоли сервера, такой как файловый сервер, нарушение защиты потенциально может быть крайне разрушительно. В связи с этим, в высшей степени важна уверенность в безопасности KVM- over- IP. Но вопросы безопасности часто откладываются на потом и «за уши привязываются» в конце процесса разработки продукта. На самом деле, решение этих вопросов существенно влияет на дизайн и разработку системы в целом, и их запоздалое рассмотрение ведет к ошибкам, черным ходам и некорректности установки и конфигурирования. При создании ADDERLink IP вопросы безопасности рассматривались с самого начала, и еще до разработки и сборки продукта была сформирована полностью продуманная и официально принятая архитектура защиты. Следуя советам и заключениям экспертов по безопасности (академические круги Кэмбриджа), ADDERLink IP соответствует всем требованиям к устройствам, использующих Интернет-соединения.

А теперь перейдем к обсуждению ряда мер по безопасности, включенных в ADDERLink IP продукт, которые все вместе позволяют ему быть использованным в самых неблагоприятных условиях с полной уверенностью в безопасности.

Контроль доступа.

Идентификация.

При любом доступе к продукту KVM-over-IP ADDERLink, локально, через телефон или через Интернет, требуются имя зарегистрированного пользователя и пароль. Пользователь с привилегиями – «админ» - имеет полный доступ к конфигурации и управлению сегментом программы. Пользователь с правами администратора может создать других пользователей, имеющих доступ к хосту, но ограниченных в правах его конфигурирования. Каждый пользовательский профиль имеет целый ряд потенциальных разрешений, которые могут быть переданы ему пользователем с правами администратора, включая права локального и удаленного доступа. Список пользователей и паролей хранится в закрытом разделе в защищенном виде в самой программе, не дублируется и находится вне зоны доступа извне. Имена пользователей и пароли формируют последний оборонительный рубеж для каждого, кто получил физический или сетевой доступ к узлу.

Пароли.

Для обеспечения максимальной безопасности важно выбирать надежные пароли, которые нелегко подобрать. При установлении паролей программный блок протестирует криптографическую надежность пароля и предупредит, если сочтет выбранный пароль слабым. Такое же предупреждение будет выведено на экран и в случае, если поле ввода пароля останется пустым. Узел выполняет временную блокировку учетной записи, если недавно имели место неудачные повторяющиеся попытки входа в систему. Эта схема эффективно предотвращает использование атак по методу грубой силы для вскрытия пароля.

Ведение журнала.

Продукты ADDERLink IP хранит внутренний журнал с метками даты и времени имевшейся активности. Это позволяет администратору получать информацию о включении питания, перезагрузке и обновлении программно-аппаратных узлов. Активностью являются удачные или неудачные попытки входа, информация включает в себя имя учетной записи и тип доступа (локальный, через модем или удаленный). В случае удаленного доступа высвечивается IPадрес удаленного компьютера. Вдобавок к информации по штатному режиму работы подобные журналы регистрации предлагают ценную диагностику для выявления и анализа подозрительной активности.

Приватный режим.

Удобной функцией ADDERLink IP продукта является предоставление любому пользователю возможности запроса временного эксклюзивного доступа к хосту назначения. В течение этого времени другие пользователи блокируются, что предваряется предупреждающим сообщением. Эта функция доступна как локально, так и удаленно, и предоставляет дополнительное удобство при конфигурации систем безопасности или реализации доступа к критичной информации.

Блокировка экрана.

Дальнейшая безопасность обеспечивается блокировкой экрана, которая наступает автоматически после определенного времени бездействия клавиатуры и мышки, это оберегает экран, оставленный без внимания, от эксплуатации с нарушением установленных режимов.

Способ локального доступа.

Физический доступ к любому устройству несет в себе возможность неправильного использования и, несмотря на другие меры безопасности, встроенные в продукт, вопрос безаварийной работы оборудования всегда остается слабым местом. Однако доступ к локальному KVM- соединению защищен учетной записью и паролем таким же способом, как и при удаленном соединении. В случае локального соединения, отображаемые на экране сообщения представляют собой диалоговое окно с именем учетной записи. Для достижения максимальной безопасности ADDERLink IP может быть помещен в высокой степени защищённую и ограниченную среду, в то время как локальное КВМ -соединение выносится в менее защищенную среду, в которой имя пользователя и пароль помогают достичь надежного контроля доступа.

Метод доступа по телефонной линии.

Осуществляя соединение через внешний модем, ADDERLink IP предлагает устройство удаленного доступа через стандартную телефонную линию. Доступ через телефон предоставляет изначально заложенный первый уровень безопасности, так как взломщику потребуется знать номер телефона, к которому подсоединено устройство, чтобы осуществить попытку подключения. Общепринято, что в общественную телефонную сеть, как и в соединение через телефон, трудно внедриться или перехватить через нее информацию. Программа использует сервер РРР [2], что позволяет осуществить IP соединение через стандартную телефонную сетевую конфигурацию с удаленного хоста. Расширенный VNC -терминал может быть запущен через IP соединение, как описано ниже, включая заложенный в него полный спектр мер по шифрованию и аутентификации.

Метод соединения через IP сеть.

Полные возможности продукта KVM OVER IP ADDERLink становятся очевидны, когда он связан с IP сетью. Поскольку IP сети едины и хост назначения можно контролировать из любой точки мира, для удобства многие пользователи ожидают возможности осуществлять доступ KVM-via- IP продукта через Интернет соединение. Что касается безопасности, это требует особого уровня предосторожности.

Другие методы.

Другие программы KVM-over-IP имеют встроенные схемы безопасности, основанные на протоколе HTTPS [3], что в первую очередь применяется в целях обеспечения безопасной передачи данных по глобальной сети. HTTPS не был специально создан для использования с KVM –over- IP продуктами и, следовательно, имеет некоторые недостатки. Каждый сайт, использующий HTTPS-протокол должен иметь сертификат безопасности, например, такой как Verisign [5] или Thawte [6] . который должен быть подписан ими при помощи их секретного ключа. Веб-браузеры разработаны и созданы таким образом, чтобы доверять данным разработчикам, и могут подтвердить, что любой сертификат, предоставленный браузеру HTTPS-сайтом, является подписанным самим разработчиком. Это легко проверяется использованием открытого ключа этого разработчика.

Для эффективного использования KVM-over-IP продукта, от владельца каждого узла требуется получение сертификата и конфигурации этого узла в соответствии с сертификатом. Это ведет к серьезным административным и финансовым издержкам, так как обычная стоимость сертификата составляет более $100 в год. Больше того, сертификаты завязаны на IP адрес или DNS имя, которые остаются неизменными в течение всего срока действия сертификата. В результате, приобретение подписанных сертификатов не оправдано в практических инсталляциях.

Вместо этого, продукты KVM -over –IP, которые используют HTTPS, создают свои собственные ими же самими подписанные SSL-сертификаты. При загрузке узла в браузере сертификат предстает перед пользователем во всплывающем окне, и браузер запрашивает, можно ли доверять сертификату. В случае самого первого соединения это можно считать вполне приемлемым. На самом деле и программные оболочки безопасного удаленного входа в систему, такие как SSH [7], действуют подобным образом. Однако, необычайно трудно, а в некоторых случаях и невозможно, обеспечить браузерам возможность кэшировать эти сертификаты, поэтому всплывающее окно будет появляться каждый раз при соединении браузера с узлом. Эта ситуация остается открытой для атак класса «человек посередине», так как зрительная проверка того, что сертификат не изменился между последовательными подсоединениями к одному узлу, остается на совести пользователя. Опыт показывает, что пользователи не предпринимают подобной предосторожности, а обычно принимают новый сертификат. Это даже хуже, чем ситуация с SSH, когда сертификат кэшируется в файловую систему компьютера, и пользователь рассматривает ситуацию более внимательно, если оказывается, что сертификат изменился.

Подход ADDERLink IP.

По этим причинам продукт KVM OVER IP ADDERLink не полагается на HTTPS в плане безопасности доступа и тем самым избегает соответствующих проблем ограничения управления сертификатом. Больше того, ввод в работу HTTPS и SSL являет собой громоздкий и сложный процесс, который содержит многое из того, что не имеет прямого отношения к удаленному доступу. Продукт основан на философии SSH и некоторых концепциях SSL. Разработка и внедрение привели к высоко сфокусированному внедрению и избежали многих дыр в системе безопасности, в которые благодаря их вместимости и изобилию фиктивных дополнительных функций, попали внедрения сторонних производителей HTTPS и SSH. Внедрение мер безопасности подверглось жесткому тестированию и оценке через полномасштабное внедрение на ряде многонациональных компаний.

Во-первых, аутентификация по открытому ключу выполнена при помощи алгоритма RSA с 2048-битным ключом (расширяемым до большей длины). Процесс включает в себя запуск алгоритма генерации ключей для выработки пары больших простых чисел. Алгоритм генерации ключей применяет ряд энтропийных источников узла для обеспечения того, чтобы сгенерированные ключи были действительно случайными и непредсказуемыми. Энтропийные источники включают нажатие клавиш и движение мышки, которые пользователь должен осуществить на этапе генерирования ключа. Затем выполняется шифрование с использованием AES для потока данных [9] с ключом 128 бит, который генерируется и секретно передается как результат фазы аутентификации.

Требования к безопасности ADDERLink IP.

Обозначение Pk{m} употребляется для индикации того, что сообщение m шифруется с помощью открытого ключа Pk. Обозначение Ss{m} указывает на то, что сообщение m должно быть зашифровано с помощью симметричного ключа Ss. Символы V и U применяются при обращения к вьюеру или узлу протокола обмена. Во-первых, узел посылает открытый ключ на вьюер. На этом этапе вьюер сравнивает IP адрес узла и открытый ключ с данными в памяти локального узла сети системы или в кэше системного реестра, чтобы предупредить пользователя, если ключ изменился по сравнению с предыдущим входом.

U ->V : PU

V ->U : PV

U ->V : PU

V ->U : PV

Затем генерируются созданные в произвольном порядке строки или специальные значения, на основе которых может быть сформирован раундовый ключ. Так как последние шифруются открытыми ключами каждого участника события, только владельцы соответствующих личных ключей знают секретные значения. Это предотвращает перехват со стороны пассивного нарушителя.

U ->V :PV{NU}

V ->U :PU{NV}

U ->V :PV{NU}

V ->U :PU{NV}

128-битные раундовые ключи высчитываются на основе двух значений, используя хэширование

SHA-1.SV2U = H(NV, NU)

SU2V = H(NU, NV)

SV2U = H(NV, NU)

SU2V = H(NU, NV)

Используя новые раундовые ключи сеанса связи, для шифрования хорошо известной информации применяется AES протокол (ADDERLink IP применяет хеш открытых ключей) , что позволяет обоим участникам удостовериться, что второй правильно вычислил раундовые ключи.

U->V : SU2V{H(PU, PV)}

V ->U : SV2U{H(PV, PU)}

U->V : SU2V{H(PU, PV)}

V ->U : SV2U{H(PV, PU)}

Следуя этому секретному обмену раундовыми ключами, весь последующий обмен сообщениями между узлом и вьюером (просмотрщиком) представляет собой зашифрованные сходным образом AES с использованием потокового шифра для обеспечения защиты от углубленного анализа или взлома защиты путём замещения оригинала. Первым отправленным сообщением является фаза контроля узла доступа, включающая этап передачи имени пользователя и пароля с вьюера на узел.

Фильтрация IP адресов.

Узел позволяет фильтровать IP входящих пакетов. Это позволяет администратору установить конкретный IP адрес, с которого будет доступно удаленное соединение. Все другие попытки соединения будут отклонены. Это позволяет настроить узел таким образом, чтобы он работал только в рамках определенного диапазона IP адресов, таких как корпоративная сеть LAN. В другом случае это позволит получить доступ с определенного IP-адреса, например, с домашнего компьютера администратора. Подобная возможность предоставляет дополнительный контроль и удобство при осуществлении доступа через корпоративный фаервол.

Java viewers

Java-просмотрщик, который можно загрузить прямо с узла, представляет собой удобный метод получения доступа без установки программного обеспечения на удаленный компьютер. Все браузеры обеспечивают безопасное исполнение Java сценариев, что предотвращает доступ к локальной файловой системе или реестру. Что, в свою очередь, делает невозможным для Java-просмотрщика кэшировать любые сертификаты, созданные любым из KVM- over- IP продуктов. В случае отсутствия полномочно подписанного сертификата, Java-просмотрщики объективно являются слобозащищенными против атак класса «человек посередине».

Апгрейд программно-аппаратного обеспечения.

Известно, что время от времени узлу требуется апгрейд для введения нового функционала и улучшения характеристик. Полный программно-аппаратный апгрейд поддерживается либо локально через серийный порт, либо опционно через сетевое IP подключение. Важно, что загружаются и устанавливаются только сертифицированные обновления от надежного источника, и система безопасности рассматривает эту проблему путем использования электронной цифровой подписи с использованием открытого/секретного ключа.

Весь программно-аппаратный апгрейд и сопровождающие его электронные цифровые подписи распространяются компаниями ADDER или RealVNC. Аппаратный апгрейд бинарен и не требует шифрования. Подпись вычисляется в два этапа. Во-первых, идентификационная метка двоичных файлов вычисляется с использованием открытой SHA-1 хэш функции. В этом случае идентификационная метка подписывается с использованием алгоритма RSA, ADDERLink IP личного ключа, известного только компаниям ADDER andRealVNC.

Когда загружается обновление аппаратной части и сопровождающей его электронной цифровой подписи, ADDERLink IP продукт подтверждает аутентичность 2048-битной подписи, пользуясь алгоритмом RSA, порожденной ADDERLink IP открытым ключом, установленного производителем. Конечная подпись может сравниваться с подписью двоичного файла на основе той же SHA-1 хэш функции.

Этот метод подписи прошивки в высшей степени безопасен, так как он вычислительно невыполним для вредоносного стороннего производителя, пытающегося создать обновление прошивки с помощью подходящей пары RSA.

Конфигурация и управление.

ADDERLInk IP продукт - простой и элегантный метод конфигурации узла и управления. Начальная конфигурация, например, установка сетевых параметров IP, выполняется на локальном KVM- соединении путем присоединения монитора и клавиатуры. Отображаемые на экране сообщения представляют собой простую систему меню для проведения пользователя через необходимые этапы. Вся другая конфигурация выполняется через само IP соединение.

Единое удаленное соединение.

Главной характеристикой ключа является использование единого соединения с удаленного компьютера на продукты ADDERLink IP как для функции удаленного контроля, так и для конфигурации меню. Уникальная комбинация интерактивного удаленного контроля и конфигурации меню, возложенная на единое окно на экране удаленного компьютера, обеспечивает полностью интегрированный и разумно-интуитивный интерфейс пользователя. Использование единого программного приложения - вьюера VNC – обозначает, что отсутствие инструментов конфигурации для инсталляции и работы по отдельности, а также отсутствии излишнего количества окон. Для сравнения: другие KVM/IP продукты имеют отдельные приложения и соединения для удаленного контроля и конфигурации. Вдобавок к обеспечению абсолютно единообразного впечатления и ощущения от использования интегрированный метод упрощает управление безопасностью, так как требуется открыть один единый IP порт через аппаратно/ программное средство сетевой защиты. Вышеописанная архитектура безопасности делает этот канал безопасным и защищенным. При дальнейшем значимом упрощении продукт ADDERLink IP может реагировать как на веб-сервер, так и на VNC сервер на одном и том же порте посредством автоматического опознавания типа клиентского соединения. Это позволяет пользователю либо соединиться с веб-браузером, загрузить и использовать Java-просмотрщик, либо соединиться с присущим исходной системе VNC вьюером, установленном на удаленном компьютере. Другие KVM over IP продукты имеют тенденцию иметь разные порты для протокола удаленного контроля и для веб-сервера и требуют более сложной конфигурации через сетевое устройство защиты и маршрутизации оборудования.

Внедрение сценария.

Понятно, что существуют разнообразные сценарии внедрения в зависимости от разных требований безопасности. Во вполне надежной частной сети безопасность может и не быть проблемным вопросом, и схема с использованием самого простого пользовательского имени и пароля окажется достаточной для контроля доступа к ADDERLink IP. В более крупных общественных сетях может потребоваться усиленная система безопасности, поток удаленного доступа может быть аутентифицирован и зашифрован для обеспечения защиты против разнообразных атак, включая подсматривание, метод грубой силы и атаки класса «человек посередине». Соответственно, узел ADDERLink IP можно сконфигурировать с сильным шифрованием или без такогов соответствии с требованиями каждого отдельного внедрения.

О компании ADDER.

Компания Adder – ведущий разработчик и производитель KVM-переключателей, видео- и аудио-удлинителей, устройств KVM-over-IP, решений для удаленного управления. Вооружая профессионалов ИТ возможностью безопасного управления технологическими ресурсами повсеместно в мире, решения компании Adder помогают потребителям достичь наилучшего использования этих ресурсов, снижая совокупную стоимость устройств. Кроме того, посредством продвинутых видео- и аудио- решений компания ADDER создает основу для последующих поколений идентификационных комплектов.